腾讯 QClaw 深度解析:主权 AI 智能体的架构设计、安全边界与生态演进(含QClaw邀请码指南 )

引言:AI 正在从“会回答”走向“会执行”

过去两年,大模型最常见的产品形态,依然是对话式助手。

无论是写文案、做总结,还是查资料、答问题,这类产品的核心价值都建立在“理解 + 生成”之上。它们越来越像助手,但本质上仍停留在“给建议”的阶段:帮助用户思考,却很少真正代替用户进入设备、软件和流程中完成动作。

而到了 2026 年,一个更值得关注的变化正在加速浮出水面:AI 正在从聊天框里走出来,成为具备自主执行能力的终端智能体。

这意味着,AI 的角色发生了根本变化。它不再只是内容生成器,而开始具备调用工具、读写文件、执行命令、操作浏览器,甚至长期保留状态和偏好的能力。行业关注的重点,也从“模型会不会说”转向“模型能不能做”。

腾讯 QClaw,正是这一趋势中的代表性产品。

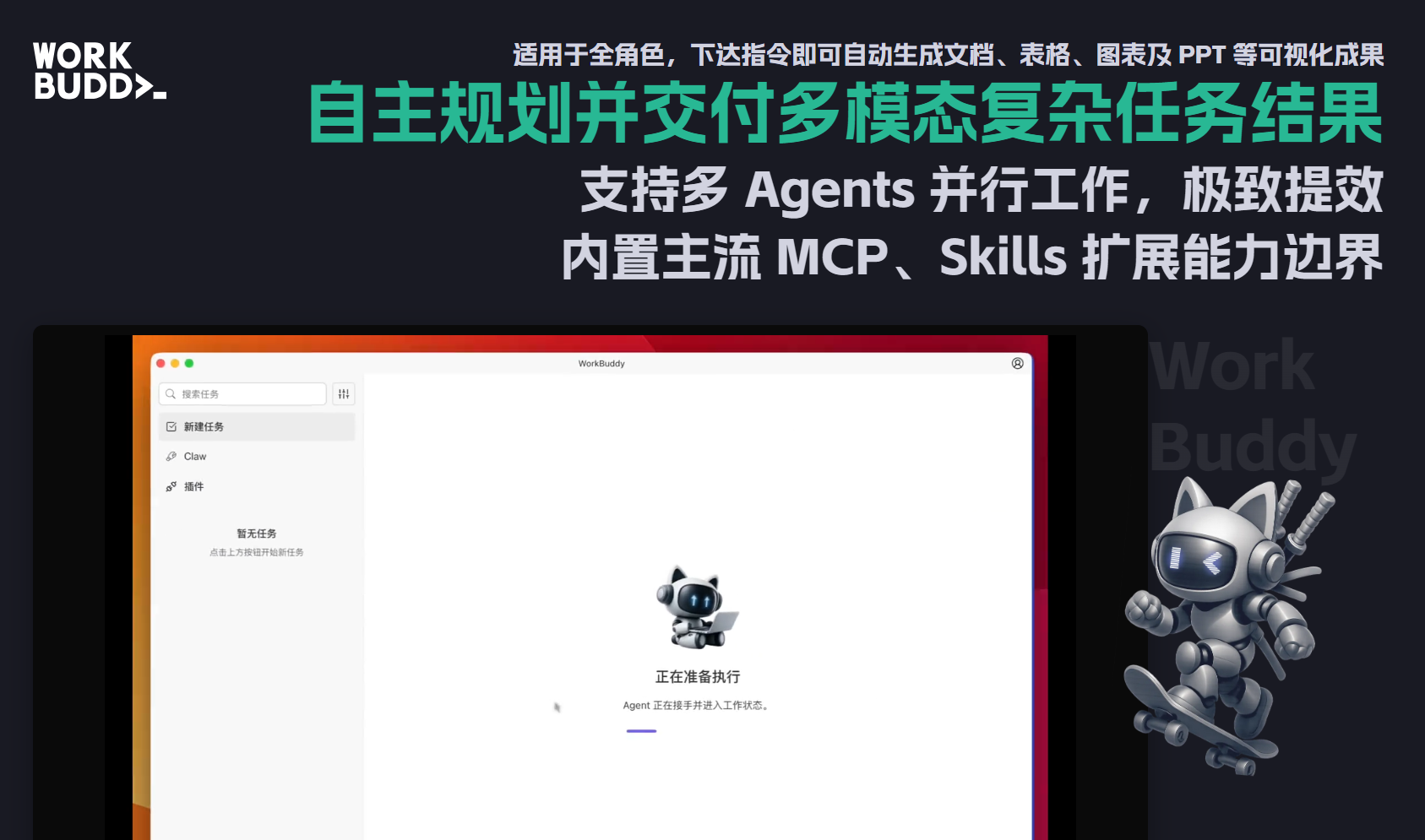

它的意义不只是“腾讯推出了一款 Agent 工具”,而在于它完成了一次更重要的工程转译:把原本只属于开发者和极客群体的本地智能体能力,封装成普通用户也能上手的产品形态。复杂的环境配置、模型接入、依赖管理和终端绑定,被重新组织成了一套可安装、可连接、可远程调度的使用流程。

这件事的价值很大,因为一旦终端智能体真正降低门槛,它带来的就不再是某个技术圈层里的效率提升,而是 AI 交互方式、办公方式乃至软件形态的整体变化。

当然,能力边界扩大,风险边界也会同步扩大。

当 AI 获得本地文件访问、命令执行、浏览器接管和插件扩展能力后,它面对的就不再只是模型安全问题,而是终端安全、供应链安全、权限控制与持续运行风险的叠加问题。提示词注入不再只是“让模型说错话”,而可能变成真正的执行入口;第三方技能不再只是生态补充,而可能成为最现实的攻击面。

所以,QClaw 值得分析的,不只是它“能做什么”,更在于它“为什么这样设计”,以及这种设计会把行业带向哪里。

一、QClaw 解决的核心,不只是易用性,而是 Agent 的产品化落地问题

从技术源流来看,QClaw 并不是凭空出现的一套体系。它更像是建立在 OpenClaw 一类开源智能体框架之上的深度产品化实践。

这类开源框架本身并不弱。相反,它们之所以能够在开发者社区中迅速传播,正是因为能力足够强:能访问本地环境、能执行命令、能调用工具、能编排任务、能把自然语言转成真实动作。

但能力强,并不等于能落地。

对普通用户来说,开源 Agent 最大的问题从来都不是“有没有价值”,而是“根本装不起来,也不敢用”。这类工具往往存在几个共同障碍:

- 部署门槛高,需要配置运行环境和依赖;

- 模型接入复杂,用户要自己处理 API 和参数;

- 交互入口不友好,很多能力默认建立在命令行之上;

- 执行过程缺乏产品级封装,用户不知道它到底会怎么做、出问题如何处理。

QClaw 的关键价值,就在于把这些原本分散在开源生态中的高摩擦环节,重新封装成一套普通用户也能接受的产品流程。

QClaw 是腾讯电脑管家团队推出的本地AI助手(也叫腾讯版“小龙虾”或“龙虾”),基于开源的OpenClaw框架做了一键部署封装。主要亮点是零配置、微信直连,通过微信聊天就能远程操控电脑干活(整理文件、跑代码、浏览器操作、生成内容等),数据本地运行更安全。目前还在内测/公测早期阶段。

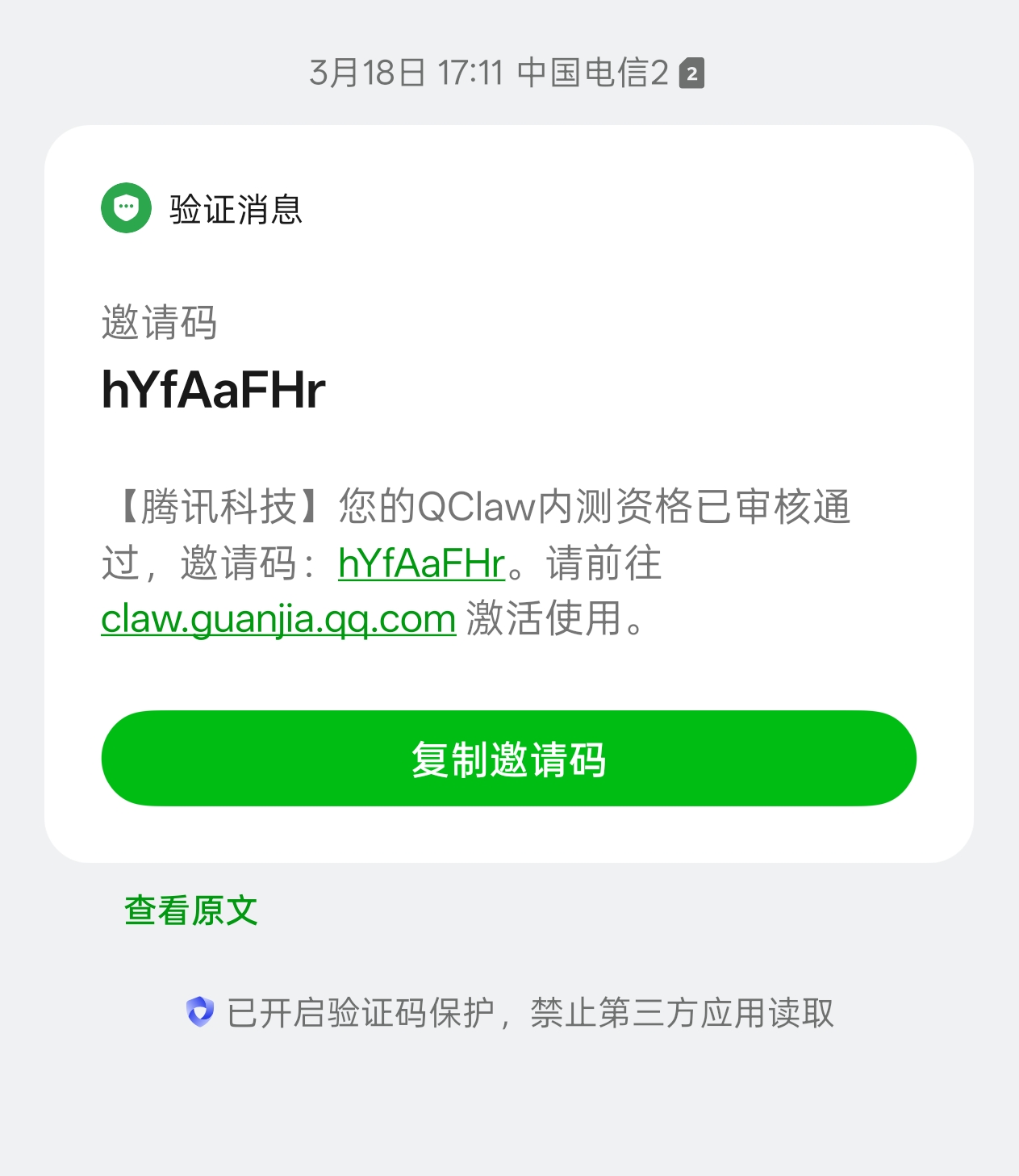

邀请码怎么弄?

QClaw 需要邀请码才能激活使用(每个码一般只能用一次)。

目前官方还在放码,邀请码管够(腾讯自己说的),申请方式超级简单:

- 直接去官网:

https://qclaw.qq.com - 点击“免费申请邀请码”按钮(链接通常指向腾讯问卷:类似

https://wj.qq.com/s2/26010208/ltnx/或早期版本的https://wj.qq.com/s2/25871229/abe7/等,具体以官网显示为准) - 填写问卷(基本信息,几分钟搞定)

- 提交后等通知(有的很快收到短信/微信验证码,有的要等1-3天,最近放量比较多,成功率高)

申请地址有时会更新,建议直接上官网点申请最稳。如果官网链接变了,搜索“QClaw 邀请码申请”也能找到最新腾讯问卷。

小Tips:

- 有些人说禁用自动升级后可以用旧版绕过,但不推荐(容易出问题且官方不鼓励)。

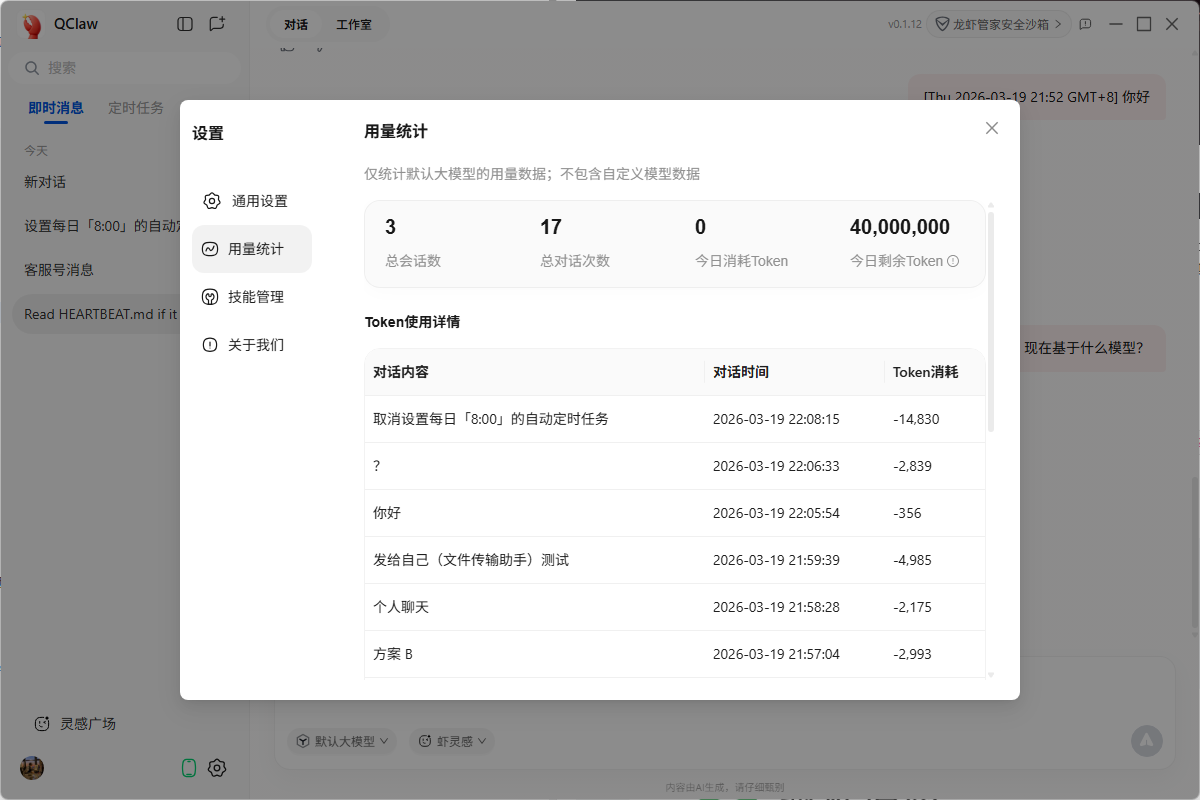

- 内测期间腾讯承担Token费用,基本免费玩。

支持的模型

QClaw 内置几款主流国产大模型(默认走国内稳定通道,速度快、性价比高),支持随时切换:

- Kimi(月之暗面,比较常用)

- MiniMax

- GLM(智谱)

- DeepSeek

另外支持接入自定义模型(你有API Key就能切第三方模型,包括国际的,但要自己配)。]=

-

只要你的 OpenClaw 目前能正常对话,直接把这段配置指令“喂”给它,它就能自动帮你完成设置。

-

你可以直接复制以下内容发送给它:

🤖 配置指令

请帮我修改 OpenClaw 的自定义代理配置,具体参数如下:

- API 请求地址:

https://sg.uiuiapi.com/v1 - API Key:

sk-xxxxxx(请替换为你的 UIUIAPI_API_KEY) - 模型名称:

gpt-5.2

整体来说主打国产模型生态,省去了自己调API的麻烦,默认配置已经很够用。

想试的话赶紧去官网申请吧,现在正是放量的时候,基本都能拿到。拿到码后下载Mac版(Apple/Intel都有)或等Windows版,安装→输入码→扫码绑微信,就能玩了。

从工程角度看,它真正解决的不是某一个单点功能,而是 终端智能体如何完成产品化交付。这也是为什么,QClaw 比起“更聪明的聊天工具”,更像是一次关于主权 AI 落地形态的现实演练。

二、QClaw 的架构核心:控制面与执行面的分离

如果用一个关键词概括 QClaw 的底层设计,那就是:解耦。

QClaw 的系统,本质上建立在 控制面(Control Plane) 与 执行面(Execution Plane) 分离的结构上。这不是为了增加架构复杂度,而是主权智能体产品化几乎绕不过去的一步。

为什么必须分离?

因为终端智能体天然要同时满足两类完全不同的需求:

一类是用户侧需求,强调轻量、可触达、跨设备、低门槛;

另一类是执行侧需求,强调本地驻留、持续在线、可访问终端资源、能真正完成动作。

如果把这两部分强行绑在一起,产品就会陷入两个问题:

一是用户只能坐在电脑前使用,远程价值大幅下降;

二是本地执行能力难以灵活编排,移动端体验也会很差。

因此,QClaw 选择把两者拆开:

- 控制面 放在微信生态中,负责接收用户意图、管理任务状态、回传执行结果;

- 执行面 常驻在本地设备中,负责真正的文件读写、Shell 调用、浏览器接管和自动化执行。

这样一来,QClaw 就不再只是一个“本地 AI 工具”,而成为一个“可远程调度的终端执行节点”。

表 1:传统对话式大模型与 QClaw 主权智能体的架构差异

| 架构维度 | 传统云端对话式大模型 | 腾讯 QClaw 主权智能体 |

|---|---|---|

| 计算位置 | 主要运行在云端沙盒环境 | 控制在云端入口,执行在本地终端 |

| 权限边界 | 多为只读式理解与生成 | 可读写本地文件、执行命令、调用浏览器 |

| 状态管理 | 以会话为主,偏短期上下文 | 常驻本地,具备持续状态与偏好沉淀 |

| 交互入口 | 网页、独立 App、聊天窗口 | 微信/QQ 小程序等高频入口 |

| 任务执行方式 | 生成建议,用户手动完成 | 自然语言触发,系统自动分解并执行 |

| 工具扩展能力 | 依赖平台预置插件 | 可接入技能市场与第三方执行组件 |

| 适用场景 | 内容生成、问答、检索辅助 | 文件治理、研发自动化、远程工作流 |

| 风险类型 | 幻觉、误答、越权回答 | 终端执行、供应链投毒、持久化风险 |

从这张表可以看出,QClaw 的变化并不是“更聪明一点”,而是能力边界整体外移。它从“生成系统”变成了“执行系统”,这既是价值所在,也是风险源头。

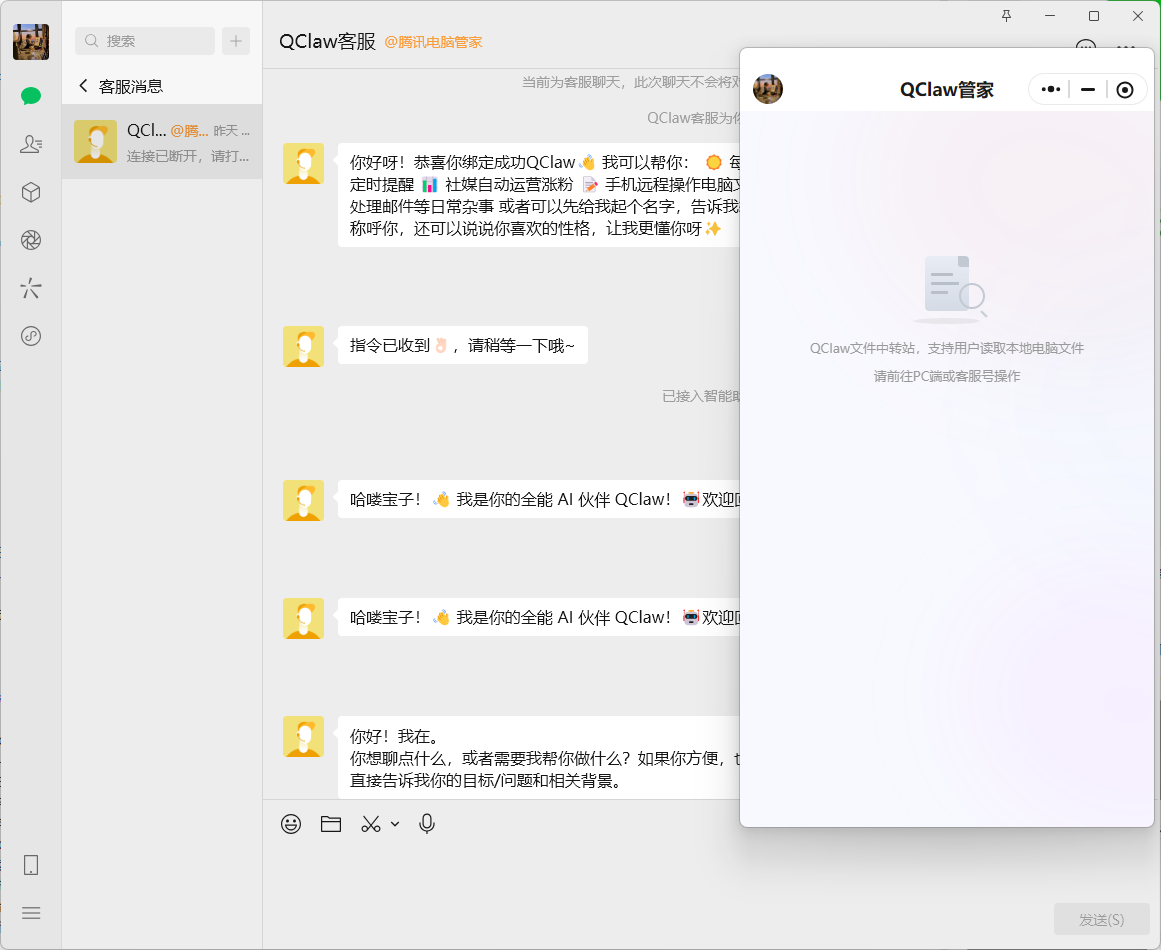

三、从客服号到小程序:控制面的升级不是改版,而是扩容

QClaw 早期以内测形式出现时,交互入口主要依赖微信客服号。

这种方式的优点很明显:接入轻、传播快、用户几乎不需要学习成本。但它的问题同样清楚:客服消息流适合轻量文本交互,却不适合复杂任务调度。

对于主权智能体来说,后续能力一定会越来越重,包括:

- 文件双向传输;

- 多步骤任务反馈;

- 图片、语音等多模态输入输出;

- 定时任务管理;

- 多模型切换;

- 任务过程的可视化控制。

客服消息流很难承载这些能力。因此,QClaw 逐步走向微信小程序,本质上不是换一个入口,而是在做一件更底层的事情:扩展控制面的带宽与交互复杂度。

小程序的价值在这里非常明确。它不仅是一个 UI 容器,更是一个更适合任务管理、状态同步、文件流转和能力编排的控制平台。对 QClaw 而言,这意味着它开始从“消息型工具”转向“任务型系统”。

四、本地执行节点,才是 QClaw 真正的能力底座

如果说微信侧是 QClaw 的控制入口,那么本地常驻节点才是它真正的能力核心。

在执行层,QClaw 被设计为长期运行的守护进程,支持 Windows 和 macOS 等主流桌面操作系统。这种设计非常关键,因为只有本地节点持续在线,AI 才可能具备远程响应、持续执行和状态延续能力。

这类设计与传统聊天机器人的区别非常明显:

1. 它能访问本地资源

包括文件系统、命令行环境、浏览器上下文等。

2. 它能持续运行

用户不在电脑前,任务依然可以推进。

3. 它能保留状态

不再是单次会话,而是长期可调度、可积累偏好的执行系统。

这背后其实对应着一个更深层的变化:AI 不再只存在于聊天窗口里,而是开始拥有自己的本地执行宿主。

五、一键安装为什么不是“体验细节”,而是产品成败关键

QClaw 对外呈现的是一个很轻的流程:下载安装、自动配置、扫码绑定、开始使用。

但从工程角度看,这背后包含了很多关键工作:

- Python 环境与依赖的静默安装;

- OpenClaw 核心运行时的打包封装;

- 不同系统与架构的兼容性处理;

- 本地节点与云端身份的绑定逻辑;

- 启动流程与权限链路的统一化。

这些能力用户未必看得见,但它们直接决定了产品能否真正走出开发者圈层。

因为对 Agent 产品来说,最难的从来不是把能力做出来,而是把能力做成一个稳定、低门槛、可复制的交付形态。任何一个要求用户手动配环境、改依赖、填 API 的系统,都很难真正进入普通办公场景。

所以,一键安装不是“用户体验加分项”,而是 QClaw 能否走向大众化的基础条件。

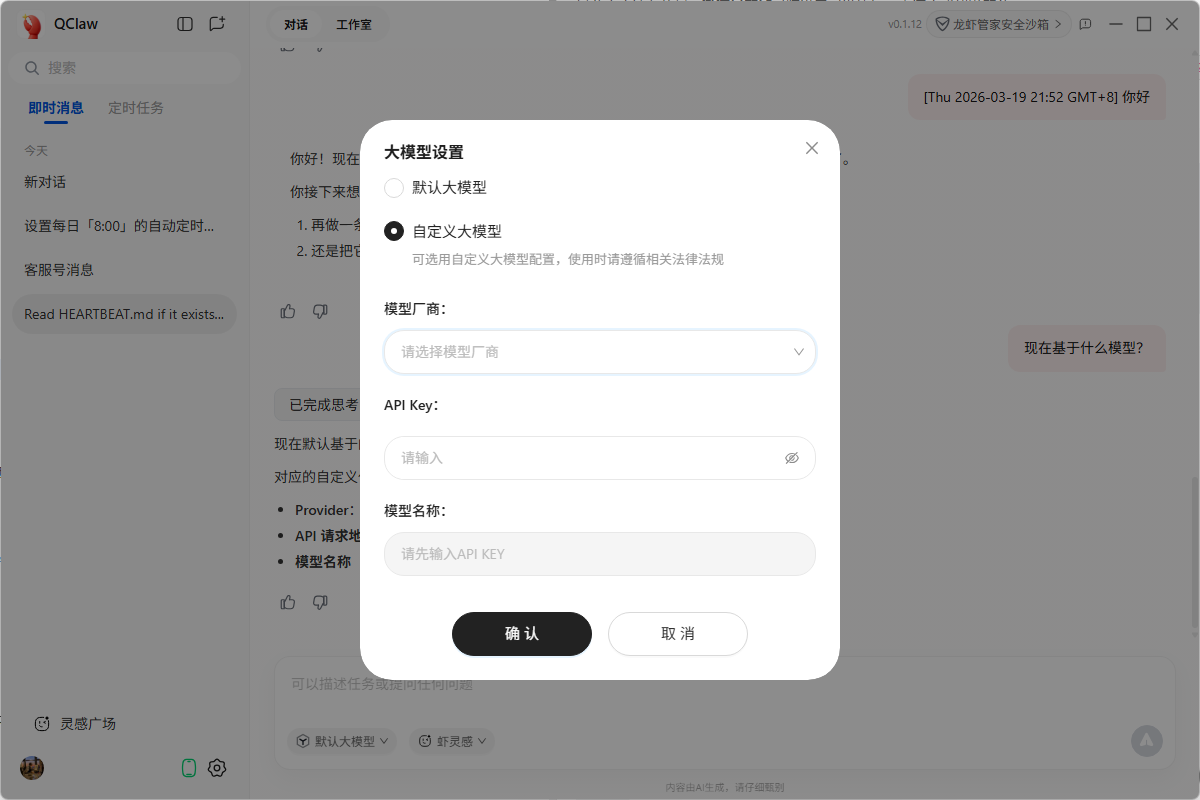

六、模型层与执行层解耦,是 QClaw 最有工程价值的设计之一

QClaw 在模型策略上并没有把自己锁死在单一模型体系中,而是保留了异构模型接入能力,并支持一定程度的自定义模型配置。

这个设计的价值非常现实。

在许多 AI 产品里,模型能力和工具能力往往是强绑定的,结果就是:模型一变,整套系统都要重调;或者平台能力很强,但无法适配企业私有模型和合规需求。

QClaw 的思路更像是标准分层:

- 模型层负责理解与规划;

- 执行层负责动作落地;

- 中间通过接口协议衔接。

这种设计带来三点直接收益:

- 技术弹性更强:模型可替换,执行框架不需要推倒重来。

- 生命周期更长:模型快速迭代时,产品架构仍能保持稳定。

- 更适合企业场景:企业可以根据隐私、性能和成本要求选择不同模型。

这也是它区别于“模型即产品”路线的重要地方。QClaw 不是单纯绑定某个大模型,而是在尝试建立一套更长寿的智能体运行框架。

七、QClaw 的真正价值,不是会聊天,而是开始“能干活”

拉开 QClaw 与普通对话产品差距的,不是回答更聪明,而是执行能力开始闭环。

它不只是给用户一个答案,而是尝试把自然语言意图转成真实工作流。这种变化,看似只是产品形态升级,实际上对应的是 AI 能力边界的根本外移。

1. 远程工作流自动化

传统远程桌面解决的是“看见电脑”,QClaw 解决的是“让电脑替我工作”。

用户不需要在手机上艰难模拟鼠标操作,而是直接描述任务目标,由本地节点自动拆解并执行。这里最本质的变化,是从“像素级远控”转向“意图级调度”。

2. 文件治理与语义归档

它可以把模型理解能力引入本地文件管理,不只是按扩展名分类,而是按内容主题、用途与语义进行归档。对知识工作者来说,这比传统规则式整理工具更有价值,因为它处理的是“信息结构”,不是“文件壳”。

3. 研发自动化

对开发者而言,QClaw 的想象空间更大。它可以从一句需求出发,串起代码生成、编译执行、版本控制和仓库提交。虽然还谈不上完全替代开发者,但在重复性高、流程明确的任务里,已经具备明显的协作意义。

4. 学术与复杂知识处理

文献检索、资料筛选、长文综述、排版输出这类任务,过去往往分散在多个工具之间。QClaw 的价值,在于把这些步骤整合成连续工作流,而不是只辅助其中某一个环节。

5. 持续记忆与偏好学习

“专属龙虾”这类设计表面上是人格化包装,实际上是为长期协作服务。一个真正有价值的智能体,不只是听懂命令,更要逐渐理解用户的工作方式。这种偏好沉淀能力,才是长期效率提升的来源。

八、QClaw 最大的能力来源,也恰恰是它最大的风险来源

主权智能体最鲜明的特征,就是 AI 开始真正拥有执行权。

而执行权的另一面,就是风险被大幅放大。

过去的聊天机器人,即便受到提示词影响,问题也往往停留在“输出错误”层面;而一旦智能体具备本地文件访问、命令执行、浏览器接管与插件能力,攻击面的性质就完全变了。

它面对的不再只是“模型安全”,而是下面这些问题的叠加:

- 终端权限安全;

- 本地执行安全;

- 插件供应链安全;

- 运行时监控;

- 状态持久化风险;

- 企业内网横向渗透风险。

这也是为什么,QClaw/OpenClaw 这类架构一旦快速扩张,行业就会同步把目光投向安全问题。

表 2:主权智能体面临的主要安全风险面

| 风险类别 | 典型机制 | 可能后果 | 为什么在主权智能体场景下更危险 |

|---|---|---|---|

| 间接提示词注入 | 恶意指令隐藏在网页、邮件、文档中 | Agent 被误导执行非预期任务 | 模型不只“理解内容”,还会直接触发本地动作 |

| 供应链投毒 | 恶意技能、伪装插件、危险依赖进入生态 | 本地植入木马、凭证泄漏、长期驻留 | 技能通常接近执行层,权限更高、危害更直接 |

| 编码混淆逃逸 | 用 Base64、十六进制等方式隐藏载荷 | 绕过浅层检测,执行恶意命令 | 简单规则拦截难以识别真实语义与行为 |

| 沙盒越界 | 利用隔离漏洞突破目录或容器限制 | 访问宿主机核心资源,扩大控制面 | 一旦越界,风险将从应用层上升到系统层 |

| 资源耗尽 | 诱导 Agent 循环调用 API 或持续生成数据 | 配额耗尽、设备卡死、成本失控 | 自动化系统一旦进入异常循环,放大速度更快 |

| 权限提升 | 借助系统配置缺陷完成提权 | 获得管理员权限,形成全局控制 | Agent 合法进程可能成为后续攻击跳板 |

| 持久化控制 | 修改本地启动项、脚本、记忆文件 | 风险不随会话结束而消失 | 本地主权智能体是常驻系统,不是一次性会话 |

这张表揭示了一个关键事实:主权智能体的安全问题,不再只是“模型会不会答错”,而是“模型是否会通过终端执行链真正改变系统状态”。

九、为什么主权智能体的威胁模型比普通大模型复杂得多?

过去行业常把 AI Agent 风险总结为三个核心要素:

- 高权限访问;

- 接收不可信输入;

- 存在数据外传通道。

但对 QClaw 这类本地常驻型智能体来说,还必须再加上一个维度:持久化。

也就是说,风险不会随着会话结束自动消失。一次恶意注入、一次错误授权、一次问题技能安装,都可能被写入本地系统、沉淀到执行链、保存在状态文件中,进而演变成长期控制能力。

这正是主权智能体和普通聊天机器人之间最本质的安全差异之一。

十、技能生态会放大能力,也会放大风险

任何一个想走向平台化的 Agent 产品,最终都要面对生态扩展问题。QClaw/OpenClaw 也不例外。

技能生态当然有正向价值。它可以让智能体快速接入更多场景、更细分的工具能力、更完整的自动化链路。但问题也很明确:技能越贴近执行层,供应链风险就越高。

和传统 App 插件不同,智能体技能常常更接近文件系统、环境变量、命令行和浏览器上下文。一旦恶意代码混入技能市场,后果就不只是“插件异常”,而可能是:

- 凭证泄漏;

- 会话劫持;

- SSH 密钥暴露;

- 本地环境被长期驻留;

- 研发链路被攻击者接管。

所以,对主权智能体来说,技能市场不是简单的能力扩展平台,而是整个安全体系中最需要前置治理的一环。

十一、腾讯的应对思路:不是取消权限,而是在高权限前提下重建防线

QClaw 不可能通过削弱本地执行能力来换取安全,因为那样它就失去了成为主权智能体的意义。

所以,腾讯必须回答的问题不是“要不要给权限”,而是:在高权限不可避免的情况下,如何把风险收敛在可控范围内。

从当前设计思路看,这套防御体系大致可以拆成四层。

1. 安装前治理:先做供应链筛查

无论是 ClawScan,还是面向技能与 MCP 组件的安全扫描,本质上都在做前置阻断。因为对于智能体来说,最有效的防御,永远发生在执行之前,而不是事后补救。

2. 运行时透明化:把黑盒变成可观察系统

“龙虾管家”“隐私检测仪”这类设计的价值,不只是阻断风险,更在于把 Agent 的行为透明化。对主权智能体来说,可观察性本身就是安全能力。

3. 企业侧动态监控:默认系统可能失陷

蜜罐、行为基线、Token 遥测、异常时段识别等机制,体现的是典型的零信任思路:不假设系统一定安全,而是假设部分节点迟早会失陷,因此重点建设检测、隔离和阻断能力。

4. 法律与责任边界重构

当 AI 同时参与“建议”和“执行”时,责任划分会变得比传统软件更复杂。厂商通过协议明确边界,本质上也是在为这一新型交互模式建立可落地的合规框架。

表 3:QClaw 面向主权智能体风险的防御体系拆解

| 防御层级 | 核心能力/组件 | 主要解决的问题 | 防御逻辑 |

|---|---|---|---|

| 云端预防层 | ClawScan、威胁情报能力 | 技能市场投毒、恶意依赖接入 | 在安装前做静态扫描、特征识别与预演阻断 |

| 本地隔离层 | 守护进程隔离、沙箱化运行 | 技能越界、执行面失控 | 对执行范围和资源访问建立边界控制 |

| 隐私监控层 | 隐私检测仪、敏感调用可视化 | 剪贴板、麦克风、摄像头等越权访问 | 把底层调用透明化,建立用户可观察性 |

| 行为审计层 | Token 遥测、运行日志分析 | 异常调用、夜间任务、非正常行为模式 | 用行为基线发现偏离并及时阻断 |

| 企业内网防御层 | 蜜罐、横向渗透监测 | 被控 Agent 作为跳板攻击内网 | 通过诱捕、检测和隔离控制横向移动 |

| 合规责任层 | EULA、边界声明 | 模型执行后果与责任认定 | 从法务层明确平台、用户、技能之间的责任边界 |

从这个角度看,腾讯的安全思路并不是“让智能体别做事”,而是“让智能体做事时有边界、有监控、有回溯能力”。

十二、为什么它可能率先进入大众市场,却很难快速进入强监管核心场景

QClaw 这类产品在消费端和通用办公场景中,有非常明显的爆发潜力。

原因并不复杂:

- 入口熟悉;

- 使用门槛低;

- 自动化收益直观;

- 场景足够高频。

一旦 Agent 嵌入微信这样的高频入口,它就不再是“一个额外的新工具”,而可能变成用户数字生活中的常驻角色。

但在金融、证券、能源、政务等强监管行业,情况会完全不同。

这些行业最关心的不是“智能体能做多少事”,而是“它会不会越界、能不能被审计、出了问题如何追责”。而主权智能体最强的卖点——高权限、本地执行、远程调度、技能扩展——恰恰也是这些行业最警惕的特征。

所以,未来几年主权智能体大概率会形成清晰的分层演进:

- 消费端率先爆发;

- 泛办公场景加速渗透;

- 企业场景谨慎引入;

- 强监管核心业务长期保持高门槛接入。

这不是技术保守,而是不同场景对“确定性安全”的要求不同。

界智通(jieAGi)结语:主权 AI 的真正分水岭,不在模型参数,而在安全架构是否成立

腾讯 QClaw 的出现,说明一件事已经越来越清晰:AI 正在从“会生成内容”走向“会执行任务”,从对话式助手走向真正参与终端流程的智能体。

这是一种非常深刻的变化。

它意味着,未来的软件交互方式、工作流组织方式,甚至人与设备协作的方式,都可能因此被重新定义。QClaw 所代表的,不只是一个新产品方向,更是一条正在形成的新技术路线:让 AI 直接获得终端执行权,并通过产品化封装进入更大规模的应用场景。

但与此同时,问题也同样明确。

一旦 AI 从建议层进入执行层,传统“把模型关在聊天框里”的安全思路就不够用了。行业真正要解决的,不再只是模型是否足够聪明,而是:

- 它的权限如何收敛;

- 它的行为如何审计;

- 它的生态如何净化;

- 它的执行过程如何被约束;

- 它的失控风险如何被提前发现并阻断。

从这个角度看,QClaw 最值得关注的,不只是它今天已经做到了什么,而是它提前暴露了主权智能体时代最核心的命题:谁能在极致自动化体验与确定性安全之间,找到真正可运行的工程平衡点。

未来几年,主权 AI 产品之间的竞争,表面上仍会围绕模型能力、场景覆盖和生态速度展开,但更深一层的胜负手,可能在于谁能率先建立一套可信、可审计、可约束、可追责的运行架构。

只有到了那个阶段,主权智能体才不只是“看起来很强”,而是真正具备进入更广泛产业核心场景的资格。

📢 版权声明:本文由界智通(jieagi)团队原创,转载请注明出处。我们专注于AI工具的深度评测和实用教程,关注我们不迷路!

本文发布于2026年03月20日00:08,已经过了45天,若内容或图片失效,请留言反馈 转载请注明出处: 界智通

本文的链接地址: https://www.jieagi.com/aizixun/113.html

-

GPT-5-Codex保姆级教程:获取OpenAI APIKey与安装 Codex CLI使用教程全面指南

2025/09/17

-

2025最新:Claude Pro 与 Max 区别详解与订阅指南

2025/08/26

-

Cursor权威指南:从注册入门到精通AI驱动编程工作流(含国内注册与验证说明)

2025/08/27

-

Gemini 报错 "Something went wrong" 终极解决指南

2025/11/27

-

2025最新保姆级教程:如何获取Claude API Key?从注册到Python调用,一篇搞定!

还在为如何申请 Claude API Key 而头秃吗?随着 Claude 4.5 Sonnet 在编程能力上的强势崛起,越来越多的开发者开始转向 Anthropic 的阵营。本文将通过“保姆级”的图文实操,带你一步步解决账号注册、手机号验证、API Key 获取及额度充值等难题,并附带 Python 极简调用示例。无论你是想接入 LangChain 还是自己在这个强大的模型上跑 Demo,这篇文章都能帮你避开 99% 的坑!

2025/11/15

-

【实测有效】Gemini 3 / Google Antigravity 授权登录无反应、无权限?全平台解决办法汇总指南

2025/11/22

-

![[2025最新] ChatGPT Plus 订阅终极指南:四种充值方案与深度解析:为什么它值$20?](https://www.jieagi.com/content/templates/beginning_pro/static/images/loading.svg)

[2025最新] ChatGPT Plus 订阅终极指南:四种充值方案与深度解析:为什么它值$20?

2025/11/13

-

Grok-4.1 深度拆解:马斯克的“叛逆”AI怎么接入?xAI Grok API Key 获取及开发攻略

想要体验马斯克旗下xAI的Grok大模型?本文详细拆解 Grok API Key 获取的全流程,从账号登录、控制台设置到API Key生成,并附带完整的Python调用代码示例。解决开发者在申请过程中遇到的支付、权限等常见问题,助你快速将“叛逆”的Grok集成到自己的应用中。

2025/11/18

-

OpenAI GPT-5 深度解析:API Key定价与ChatGPT(Free, Plus, Pro)用户的区别

2025/08/08

-

Google AI Pro 有什么功能?Google AI Pro 生态系统深度报告以及订阅会员权益功能全面分析

2025/11/29

暂无评论

界智通

界智通  jieagi_Pan

jieagi_Pan

![[2025最新] ChatGPT Plus 订阅终极指南:四种充值方案与深度解析:为什么它值$20?](https://www.jieagi.com/content/uploadfile/202511/249b1763003156.png)

太好看了,快点更新!

国内开发者玩转Claude:最新Claude 4模型解析与API Key获取攻略

这是系统生成的演示评论

国内开发者玩转Claude:最新Claude 4模型解析与API Key获取攻略